Jenseits des Browsers Die Erforschung des unerforschten Terrains von Web3

Klar, dabei kann ich Ihnen helfen! Hier ist ein leicht verständlicher Artikel über Web3, der einen ansprechenden und fesselnden Ton anschlägt und wie gewünscht in zwei Teile gegliedert ist.

Die digitale Welt, wie wir sie kennen, befindet sich in einem ständigen Wandel. Wir haben uns von den statischen Seiten des Web1, wo Informationen nur in eine Richtung flossen, zur interaktiven, sozialen Landschaft des Web2 entwickelt, die uns soziale Medien, E-Commerce und eine Welt nutzergenerierter Inhalte beschert hat. Doch was, wenn die Grundfesten unserer Online-Existenz vor einem weiteren tiefgreifenden Wandel stehen? Bühne frei für Web3 – ein Begriff voller revolutionärem Potenzial, der verspricht, unsere Beziehung zum Internet und zueinander neu zu definieren. Es ist mehr als nur ein technologisches Upgrade; es ist eine philosophische Neudefinition dessen, wem unser digitales Leben wirklich gehört und wer es kontrolliert.

Im Kern basiert Web3 auf dem Prinzip der Dezentralisierung. Anders als Web2, wo große Konzerne unsere Daten und Online-Interaktionen kontrollieren, zielt Web3 darauf ab, Macht und Kontrolle an die Nutzer zurückzugeben. Dies wird primär durch die Blockchain-Technologie erreicht, demselben verteilten Ledger-System, das Kryptowährungen wie Bitcoin und Ethereum zugrunde liegt. Stellen Sie sich ein Internet vor, in dem Ihre persönlichen Daten nicht auf den Servern eines einzelnen Unternehmens gespeichert und somit anfällig für Datenlecks und Missbrauch sind, sondern über ein Netzwerk von Computern verteilt werden. Dadurch sind sie deutlich sicherer und resistenter gegen Zensur. Das ist das Versprechen der Dezentralisierung – eine robustere, transparentere und nutzerzentrierte Online-Umgebung.

Die Auswirkungen dieses Wandels sind tiefgreifend. Im Web 2 sind unsere digitalen Identitäten weitgehend an die von uns genutzten Plattformen gebunden. Wir haben Facebook-Profile, Twitter-Konten und Google-Logins, die alle von zentralen Stellen verwaltet werden. Das Web 3 hingegen entwirft eine Zukunft selbstbestimmter digitaler Identitäten. Das bedeutet, dass Sie Ihre digitale Identität besitzen und kontrollieren und selbst entscheiden, welche Informationen Sie mit wem teilen, ohne auf Dritte angewiesen zu sein. Stellen Sie sich das wie einen digitalen Reisepass vor, den Sie im Internet mit sich führen und der Ihnen Zugang zu verschiedenen Diensten gewährt, während Sie gleichzeitig die volle Kontrolle über Ihre persönlichen Daten behalten. Dies verbessert nicht nur den Datenschutz, sondern eröffnet auch neue Möglichkeiten für sichere und reibungslose Online-Interaktionen.

Eine der greifbarsten Manifestationen der Eigentumsrevolution von Web3 sind Non-Fungible Tokens (NFTs). Obwohl sie oft mit digitaler Kunst in Verbindung gebracht werden, sind NFTs weit mehr als nur schöne Bilder. Sie repräsentieren einzigartige, nachweisbare Eigentumsrechte an digitalen (oder sogar physischen) Assets auf der Blockchain. Dies kann von digitalen Sammlerstücken und In-Game-Gegenständen über virtuelle Immobilien bis hin zu geistigem Eigentum reichen. Für Kreative bieten NFTs ein neues Paradigma der Monetarisierung und direkten Interaktion mit ihrem Publikum, indem sie Zwischenhändler ausschalten und sicherstellen, dass sie einen fairen Anteil des generierten Wertes erhalten. Für Konsumenten bedeutet dies echtes Eigentum an digitalen Gütern, nicht nur eine Lizenz zur deren Nutzung. Dies verändert die Ökonomie digitaler Inhalte und die Kreativwirtschaft grundlegend.

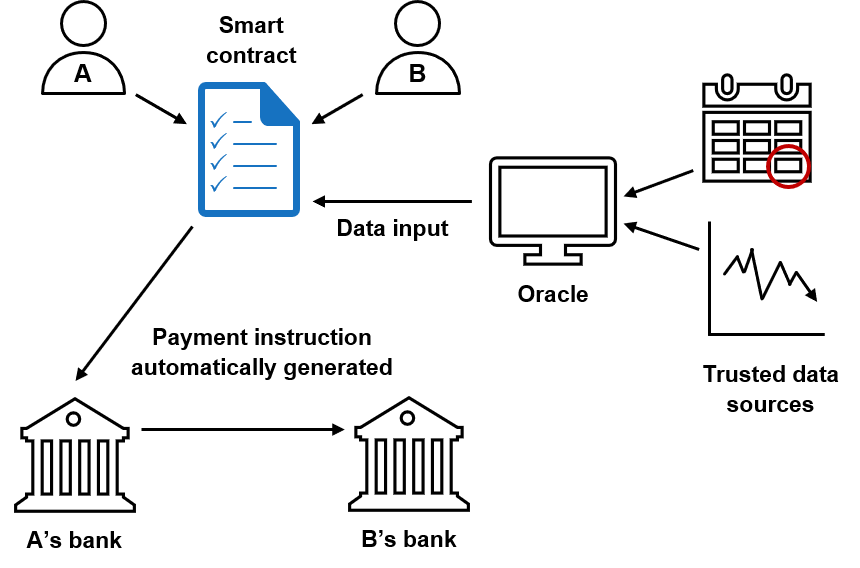

Der Aufstieg dezentraler Anwendungen, kurz dApps, ist ein weiterer Eckpfeiler von Web3. Diese Anwendungen laufen in dezentralen Netzwerken und basieren auf Smart Contracts – sich selbst ausführenden Verträgen, deren Vertragsbedingungen direkt im Code verankert sind. Dadurch entfällt die Notwendigkeit zentraler Instanzen zur Verwaltung und Durchsetzung dieser Vereinbarungen. Wir beobachten bereits das Aufkommen von dApps in Bereichen wie der dezentralen Finanzwirtschaft (DeFi), wo traditionelle Finanzdienstleistungen wie Kreditvergabe, -aufnahme und -handel auf der Blockchain-Technologie neu aufgebaut werden und so mehr Zugänglichkeit und Transparenz bieten. Über den Finanzsektor hinaus erforschen dApps neue Modelle für soziale Medien, Spiele und sogar Governance – allesamt basierend auf den Prinzipien der Nutzerkontrolle und kollektiven Entscheidungsfindung.

Das Konzept des Metaverse, eines persistenten, vernetzten Systems virtueller Räume, in denen Nutzer miteinander, mit digitalen Objekten und KI interagieren können, ist eng mit Web3 verknüpft. Während das Metaverse jahrzehntelang Science-Fiction war, liefern Web3-Technologien die Infrastruktur, um es Realität werden zu lassen. Dezentrales Eigentum durch NFTs, sichere digitale Identitäten und tokenbasierte Ökonomien sind entscheidende Komponenten für den Aufbau eines offenen und interoperablen Metaverse. Stellen Sie sich eine virtuelle Welt vor, in der Sie Ihren Avatar, Ihre digitalen Assets und sogar Ihr virtuelles Land besitzen und nahtlos zwischen verschiedenen virtuellen Umgebungen wechseln können, ohne an das Ökosystem einer einzelnen Plattform gebunden zu sein. Dies ist die Vision eines dezentralen Metaverse, das seinen Nutzern gehört, nicht einigen wenigen Konzernen.

Der Weg zu Web3 ist nicht ohne Hürden. Skalierbarkeitsprobleme, komplexe Benutzerführung und regulatorische Unsicherheiten stellen erhebliche Herausforderungen dar, die bewältigt werden müssen. Frühe Versionen der Blockchain-Technologie können langsam und teuer sein, was eine breite Akzeptanz erschwert. Die Benutzeroberflächen vieler dezentraler Anwendungen (dApps) sind noch weniger intuitiv als ihre Web2-Pendants und erfordern von durchschnittlichen Internetnutzern eine steilere Lernkurve. Darüber hinaus entwickelt sich die regulatorische Landschaft rund um Kryptowährungen, NFTs und dezentrale autonome Organisationen (DAOs) stetig weiter, was sowohl für Entwickler als auch für Investoren eine gewisse Unsicherheit schafft. Dennoch ist die Dynamik hinter Web3 unbestreitbar, angetrieben von einer wachsenden Unzufriedenheit mit dem Status quo von Web2 und dem kollektiven Wunsch nach einem gerechteren und nutzerzentrierten Internet.

Die grundlegende Philosophie von Web3 zielt darauf ab, die Kontrolle über die digitale Welt zurückzugewinnen. Es geht um den Übergang von einem Modell, in dem Nutzer das Produkt sind, zu einem, in dem Nutzer Teilnehmer, Eigentümer und Mitgestalter sind. Dieser Paradigmenwechsel betrifft nicht nur neue Technologien, sondern erfordert ein grundlegendes Umdenken in Bezug auf unsere Interaktion, Transaktionen und die Gestaltung von Inhalten im Internet. Am Beginn dieses neuen digitalen Zeitalters wird das Verständnis der Prinzipien und des Potenzials von Web3 immer wichtiger, um die Zukunft unserer vernetzten Welt zu gestalten. Es ist eine Einladung, eine Landschaft zu erkunden, in der sich die Machtverhältnisse verschieben und die Möglichkeiten für individuelle Selbstbestimmung und kollektive Innovation nahezu grenzenlos sind. Das unerforschte Terrain von Web3 lockt und verspricht ein offeneres, sichereres und wirklich nutzerorientiertes Internet.

Der Übergang von Web2 zu Web3 ist kein Schalter, der über Nacht umgelegt wird; er gleicht eher einer allmählichen Entwicklung, einer beginnenden Erkenntnis, dass die digitale Infrastruktur, auf die wir uns verlassen, anders – und vielleicht besser – aufgebaut werden kann. Die technischen Feinheiten von Blockchain, Smart Contracts und Kryptografie mögen zunächst abschreckend wirken, doch ihr letztendlicher Nutzen ist bemerkenswert menschenzentriert. Im Kern geht es bei Web3 darum, Einzelpersonen zu stärken, mehr Transparenz zu fördern und den Zugang zur digitalen Wirtschaft zu demokratisieren. Es ist eine Antwort auf die wahrgenommene Machtkonzentration in Web2, wo einige wenige Tech-Giganten riesige Datenmengen kontrollieren und die Nutzungsbedingungen diktieren.

Betrachten wir das Konzept der Datenhoheit. Im Web 2 sind Ihre Daten im Grunde eine Ware, die von Plattformen ohne Ihre ausdrückliche und fortlaufende Zustimmung gesammelt und monetarisiert wird. Sie stimmen langen Nutzungsbedingungen zu, die Sie wahrscheinlich nie lesen, und erteilen Unternehmen damit implizit das Recht, Ihre persönlichen Daten zu verwenden. Das Web 3 kehrt dieses Prinzip um. Durch Technologien wie dezentrale Identifikatoren und verifizierbare Anmeldeinformationen können Nutzer die Kontrolle über ihre digitale Identität zurückgewinnen. Stellen Sie sich eine sichere, verschlüsselte digitale Geldbörse vor, die all Ihre verifizierten Informationen enthält – Ihre Identität, Ihre Qualifikationen, Ihr soziales Netzwerk – und in der Sie von Fall zu Fall entscheiden, welche Daten Sie mit welchem Dienst teilen. Hier geht es nicht nur um Datenschutz, sondern um Selbstbestimmung. Es bedeutet ein Ende der unaufhörlichen Verfolgung und gezielten Ansprache durch Werbetreibende und den Beginn eines bewussteren, einwilligungsbasierten Online-Erlebnisses.

Dieser nutzerzentrierte Ansatz findet direkte Anwendung in der aufstrebenden Welt der dezentralen autonomen Organisationen (DAOs). Diese Organisationen werden durch Code und Konsens der Community gesteuert, anstatt durch hierarchische Managementstrukturen. Entscheidungen werden durch tokenbasierte Abstimmungen getroffen, wodurch Token-Inhaber die Ausrichtung des Projekts vorschlagen, diskutieren und darüber abstimmen können. Dies lässt sich auf alles anwenden, von dezentralen sozialen Netzwerken über Risikokapitalfonds bis hin zu Community-Kunstprojekten. DAOs stellen ein radikales Experiment kollektiver Governance dar und bieten ein potenzielles Gegenmittel zu den intransparenten Entscheidungsprozessen, die traditionelle Organisationen oft kennzeichnen. Sie versprechen ein inklusiveres und partizipativeres Modell für den Aufbau und die Verwaltung digitaler Gemeinschaften und Plattformen.

Die wirtschaftlichen Auswirkungen von Web3 sind ebenso transformativ. Der Aufstieg von Kryptowährungen als eigenständige digitale Vermögenswerte ermöglicht die Entstehung völlig neuer Wirtschaftsmodelle. Token dienen nicht nur als Wertspeicher oder Tauschmittel, sondern können auch Anteile an dezentralen Projekten repräsentieren, Zugang zu exklusiven Funktionen gewähren oder sogar als Belohnung für die Teilnahme fungieren. Dies beflügelt die Kreativwirtschaft auf beispiellose Weise. Musiker können Token ausgeben, die Fans exklusiven Zugang zu unveröffentlichten Titeln oder Konzertkarten ermöglichen. Spieleentwickler können In-Game-Ökonomien schaffen, in denen Spieler ihre digitalen Vermögenswerte (als NFTs) tatsächlich besitzen und frei handeln können, sogar zwischen verschiedenen Spielen, sofern die zugrunde liegende Infrastruktur Interoperabilität zulässt. Dieser Wandel von einem „Rent-Seeking“-Modell, bei dem Plattformen Wert von Kreativen und Nutzern abschöpfen, hin zu einem „Value-Sharing“-Modell ist eine grundlegende Neugestaltung des digitalen Handels.

Das Metaverse, das oft als die nächste Grenze des Internets angepriesen wird, ist untrennbar mit den Prinzipien des Web3 verbunden. Während viele sich ein einheitliches, von Konzernen kontrolliertes Metaverse vorstellen, plädiert das Web3-Ethos für eine offenere, interoperablere und nutzerzentrierte virtuelle Welt. Stellen Sie sich vor, Sie besuchen ein Konzert in einem virtuellen Raum, wo Ihre Eintrittskarte ein NFT ist, das Ihnen gehört, und die gekauften virtuellen Waren in verschiedenen virtuellen Umgebungen genutzt werden können. Ihre digitale Identität, basierend auf einem dezentralen Netzwerk, wäre in all diesen Räumen anerkannt und würde Ihren Ruf und Ihre Vermögenswerte mit sich tragen. Dies steht im deutlichen Gegensatz zum aktuellen Web2-Modell, in dem jede Plattform ihr eigenes geschlossenes System schafft und so Interoperabilität und Nutzerfreiheit einschränkt. Ein auf Web3 basierendes Metaverse verspricht ein gemeinsames digitales Gemeingut, das von seinen Nutzern gestaltet und verwaltet wird.

Der Weg in diese dezentrale Zukunft ist jedoch nicht mit purem digitalen Gold gepflastert. Die technischen Einstiegshürden sind nach wie vor beträchtlich. Für viele bedeutet die Nutzung der Blockchain-Technologie immer noch, sich mit komplexen Wallets auseinanderzusetzen, Transaktionsgebühren zu verstehen und private Schlüssel zu verwalten – weit entfernt von der unkomplizierten Erfahrung, sich mit einer E-Mail-Adresse in eine Web2-Anwendung einzuloggen. Auch die Umweltauswirkungen bestimmter Blockchain-Konsensmechanismen, wie beispielsweise Proof-of-Work, geben Anlass zu großer Sorge, obwohl neuere, energieeffizientere Alternativen zunehmend an Bedeutung gewinnen. Darüber hinaus erfordern die spekulative Natur einiger Krypto-Assets und die Verbreitung von Betrugsfällen im noch jungen Web3-Bereich Vorsicht und eine umfassende Aufklärung der Nutzer.

Regulatorische Unsicherheit stellt eine weitere bedeutende Hürde dar. Regierungen weltweit ringen mit der Frage, wie Kryptowährungen, NFTs und dezentrale Organisationen klassifiziert und reguliert werden sollen. Diese Unklarheit kann Innovationen hemmen und ein schwieriges Umfeld für Entwickler und Unternehmen schaffen, die im Web3-Ökosystem aktiv werden wollen. Gerade die Dezentralisierung, die Web3 so attraktiv macht, erschwert die Regulierung mit traditionellen Methoden und wirft Fragen hinsichtlich Verantwortlichkeit und Verbraucherschutz auf. Die richtige Balance zwischen Innovationsförderung und Sicherheit zu finden, ist entscheidend für die breite Akzeptanz.

Trotz dieser Herausforderungen ist die Dynamik von Web3 unbestreitbar. Sie steht für eine grundlegende Neubewertung unseres digitalen Lebens – vom passiven Konsum hin zu aktiver Teilhabe und Mitbestimmung. Es geht darum, Systeme zu entwickeln, die widerstandsfähiger, transparenter und stärker auf die Interessen der Nutzer ausgerichtet sind. Es ist ein Aufruf zu einer digitalen Zukunft, in der wir nicht nur Nutzer von Technologie sind, sondern Mitgestalter und Miteigentümer der digitalen Infrastruktur, die unser Leben prägt. Während wir dieses neue Paradigma weiter erforschen und entwickeln, bietet Web3 einen faszinierenden Einblick in ein Internet, das nicht nur funktionaler, sondern auch gerechter und zutiefst menschlicher ist. Der Weg ist komplex, das Ziel noch nicht absehbar, doch die Vision eines dezentralen, nutzergesteuerten Internets ist eine starke, die Innovationen vorantreibt und uns alle dazu einlädt, die Möglichkeiten des Internets neu zu denken.

Anonyme Zahlungsadressen: Ein Einblick in datenschutzorientierte Transaktionen

Im dynamischen Umfeld des digitalen Finanzwesens ist der Datenschutz wichtiger denn je. Mit dem Aufstieg von Kryptowährungen und der Blockchain-Technologie ist der Schutz persönlicher Daten bei Transaktionen von höchster Bedeutung. Hier kommen Stealth Addresses for Payments ins Spiel – eine bahnbrechende Innovation, die sicherstellt, dass jede Finanztransaktion vertraulich und sicher bleibt.

Was sind Stealth-Adressen?

Stealth-Adressen sind eine kryptografische Technik, die die Vertraulichkeit von Blockchain-Transaktionen erhöht. Im Gegensatz zu herkömmlichen, öffentlich sichtbaren Adressen generieren Stealth-Adressen für jede Transaktion eine einzigartige Einmaladresse. Dadurch müssen weder Absender noch Empfänger ihre tatsächlichen Adressen offenlegen, wodurch Anonymität gewahrt und sensible Informationen geschützt werden.

Stellen Sie sich vor, Sie senden Kryptowährung an einen Freund. Anstatt Ihre reguläre Wallet-Adresse zu verwenden, wird für diese Transaktion eine Stealth-Adresse generiert. Diese Adresse wird nur einmal verwendet und anschließend verworfen. Die Adresse des Empfängers bleibt für alle, die die Blockchain einsehen, verborgen – auch für potenzielle Lauscher.

Die Mechanismen hinter Stealth-Adressen

Um zu verstehen, wie Stealth-Adressen funktionieren, sehen wir uns die Mechanismen ihrer Erstellung genauer an. Hier eine vereinfachte Erklärung:

Schlüsselerzeugung: Sowohl Sender als auch Empfänger erzeugen kryptografische Schlüssel. Diese Schlüssel werden verwendet, um die Einmaladresse zu erstellen.

Adresserstellung: Mithilfe des öffentlichen Schlüssels des Absenders und eines gemeinsamen Geheimnisses, das aus den privaten Schlüsseln beider Parteien abgeleitet wird, wird eine eindeutige Stealth-Adresse generiert. Diese Adresse ist temporär und wird nur für diese Transaktion verwendet.

Transaktionsausführung: Die Transaktion wird über die Stealth-Adresse anstelle der üblichen Wallet-Adresse ausgeführt. Die tatsächliche Empfängeradresse bleibt verborgen.

Verwerfen: Nach Abschluss der Transaktion wird die Stealth-Adresse verworfen, um eine Wiederverwendung auszuschließen und die Vertraulichkeit der Transaktion zu wahren.

Warum Stealth-Adressen wichtig sind

Die Einführung von Stealth-Adressen adressiert mehrere entscheidende Bedenken bei digitalen Transaktionen:

Verbesserter Datenschutz: Durch die Verschleierung der Absender- und Empfängeradresse reduzieren Stealth-Adressen das Rückverfolgbarkeitsrisiko erheblich. Dieser hohe Datenschutz ist in Zeiten weit verbreiteter Datenlecks und Überwachung besonders wertvoll.

Reduziertes Risiko von Anonymitätsverletzungen: In traditionellen Blockchain-Systemen ist jede Transaktion im öffentlichen Register sichtbar. Diese Transparenz kann insbesondere bei wiederkehrenden Transaktionen zu Datenschutzverletzungen führen. Stealth-Adressen mindern dieses Risiko, indem sie für jede Transaktion eindeutige Adressen generieren.

Verbesserte Sicherheit: Die Verwendung von Einmaladressen verringert das Risiko der Adresswiederverwendung, einer gängigen Angriffsmethode von Hackern. Indem sichergestellt wird, dass jede Adresse nur einmal verwendet wird, erhöhen Stealth-Adressen die Sicherheit von Blockchain-Transaktionen.

Anwendungen in der Praxis

Die Auswirkungen von Stealth-Adressen reichen über die theoretischen Vorteile hinaus. Hier ein Blick auf einige reale Anwendungsfälle, in denen Stealth-Adressen einen entscheidenden Unterschied machen:

Kryptowährungszahlungen: Plattformen wie Monero, die Wert auf Datenschutz legen, haben Stealth-Adressen integriert, um die Vertraulichkeit aller Transaktionen zu gewährleisten. Diese Technologie ermöglicht anonyme Transaktionen und verbessert so den Datenschutz auf der Plattform.

Dezentrale Finanzen (DeFi): DeFi-Plattformen verarbeiten häufig sensible Finanzdaten. Stealth-Adressen bieten eine zusätzliche Sicherheitsebene und schützen die Transaktionen der Nutzer vor neugierigen Blicken und potenziellem Missbrauch.

Spenden an wohltätige Zwecke: Anonyme Spendenadressen können bei Spenden an wohltätige Zwecke besonders vorteilhaft sein. Spender können anonym bleiben, was in sensiblen Fällen, in denen eine öffentliche Bekanntmachung Risiken bergen könnte, von entscheidender Bedeutung sein kann.

Die Zukunft der Stealth-Adressen

Mit Blick auf die Zukunft dürfte die Bedeutung von Stealth-Adressen im Bereich digitaler Transaktionen zunehmen. Die kontinuierliche Weiterentwicklung der Blockchain-Technologie und die steigende Nachfrage nach datenschutzorientierten Lösungen werden voraussichtlich dazu führen, dass immer mehr Plattformen diesen innovativen Ansatz übernehmen.

Integration mit neuen Technologien

Stealth-Adressen sind nicht nur eine eigenständige Technologie, sondern lassen sich mit anderen datenschutzverbessernden Tools integrieren. Beispielsweise könnte die Kombination von Stealth-Adressen mit Zero-Knowledge-Proofs ein beispielloses Maß an Vertraulichkeit bieten und Transaktionen praktisch unauffindbar machen.

Regulatorische Überlegungen

Die Vorteile von Stealth-Adressen hinsichtlich des Datenschutzes sind zwar überzeugend, werfen aber auch regulatorische Fragen auf. Regierungen und Finanzinstitute ringen mit der Frage, wie sich Datenschutz mit dem Erfordernis von Transparenz und Rechenschaftspflicht in Einklang bringen lässt. Zukünftig könnten regulatorische Rahmenbedingungen geschaffen werden, die die Nutzung von Stealth-Adressen ermöglichen und gleichzeitig die Einhaltung gesetzlicher Bestimmungen gewährleisten.

Schlussfolgerung zu Teil 1

Zusammenfassend lässt sich sagen, dass Stealth-Adressen für Zahlungen einen bedeutenden Fortschritt im Bereich des Datenschutzes bei digitalen Transaktionen darstellen. Durch die Generierung einzigartiger Einmaladressen für jede Transaktion schützt diese Technologie sensible Daten vor potenziellen Sicherheitslücken und Überwachung. Mit der Weiterentwicklung der Blockchain-Technologie werden Stealth-Adressen eine entscheidende Rolle für die Zukunft sicherer und vertraulicher Finanztransaktionen spielen.

Seien Sie gespannt auf den zweiten Teil, in dem wir fortgeschrittene Anwendungen, Herausforderungen und die potenziellen zukünftigen Entwicklungen von Stealth-Adressen in der Welt der digitalen Zahlungen untersuchen werden.

Anonyme Zahlungsadressen: Fortgeschrittene Anwendungen, Herausforderungen und zukünftige Entwicklungen

Im zweiten Teil unserer Betrachtung von Stealth-Adressen für Zahlungen werden wir uns eingehender mit den fortgeschrittenen Anwendungen dieser innovativen Technologie befassen. Wir werden auch die damit verbundenen Herausforderungen und die Zukunftsperspektiven dieses datenschutzorientierten Ansatzes erörtern.

Erweiterte Anwendungen von Stealth-Adressen

Das Grundkonzept von Stealth-Adressen ist zwar einfach, doch ihre fortgeschrittenen Anwendungen sind vielfältig und wirkungsvoll:

Cross-Chain-Transaktionen: Da Blockchain-Ökosysteme weiter wachsen, werden Cross-Chain-Transaktionen immer häufiger. Stealth-Adressen erleichtern diese Transaktionen, indem sie die Privatsphäre der Nutzer über verschiedene Blockchain-Netzwerke hinweg gewährleisten. Dies ist besonders wichtig für Nutzer, die ihre Aktivitäten auf verschiedenen Blockchains vertraulich behandeln möchten.

Smart Contracts: Smart Contracts sind selbstausführende Verträge, deren Bedingungen direkt im Code verankert sind. Stealth-Adressen können in Smart Contracts integriert werden, um die Vertraulichkeit aller Interaktionen, einschließlich Zahlungen und Datenaustausch, zu gewährleisten. Dies erhöht die Sicherheit und den Datenschutz bei Smart-Contract-Operationen.

Datenschutzorientierte Wallets: Wallets der nächsten Generation nutzen Stealth-Adressen, um Nutzern ein höheres Maß an Privatsphäre zu bieten. Diese Wallets generieren für jede Transaktion eine Stealth-Adresse und gewährleisten so, dass die Finanzaktivitäten der Nutzer vor der öffentlichen Blockchain verborgen bleiben.

Herausforderungen für Stealth-Adressen

Stealth-Adressen bieten zwar erhebliche Vorteile, sind aber auch nicht ohne Herausforderungen. Hier sind einige der wichtigsten Punkte, die angegangen werden müssen:

Komplexität: Die Implementierung von Stealth-Adressen erhöht die Komplexität des Transaktionsprozesses. Entwickler müssen sicherstellen, dass diese Komplexität weder die Benutzerfreundlichkeit noch die Systemsicherheit beeinträchtigt. Die Balance zwischen Benutzerfreundlichkeit und Datenschutz zu finden, ist eine heikle Aufgabe.

Skalierbarkeit: Mit steigender Anzahl an Transaktionen gewinnt die Skalierbarkeit von Stealth-Adresssystemen zunehmend an Bedeutung. Es ist entscheidend sicherzustellen, dass diese Systeme hohe Transaktionsvolumina verarbeiten können, ohne die Privatsphäre zu beeinträchtigen.

Regulatorische Hürden: Die regulatorischen Rahmenbedingungen für Kryptowährungen und Blockchain-Technologie entwickeln sich stetig weiter. Stealth-Adressen können naturgemäß im Fokus von Regulierungsbehörden stehen, die Transparenz und Rechenschaftspflicht fordern. Die Balance zwischen Datenschutz und Einhaltung regulatorischer Bestimmungen zu finden, stellt eine erhebliche Herausforderung dar.

Zukünftige Entwicklungen

Mit Blick auf die Zukunft ist zu erwarten, dass Stealth-Adressen mehrere Weiterentwicklungen erfahren werden, die ihren Nutzen und ihre Effizienz weiter steigern werden:

Verbesserte Algorithmen: Laufende Forschung und Entwicklung werden voraussichtlich zu effizienteren Algorithmen für die Generierung und Verwaltung von Stealth-Adressen führen. Diese Verbesserungen werden die Geschwindigkeit und Sicherheit von Transaktionen erhöhen und gleichzeitig die Privatsphäre wahren.

Integration mit Zero-Knowledge-Proofs: Die Kombination von Stealth-Adressen mit Zero-Knowledge-Proofs (ZKPs) könnte ein neues Maß an Datenschutz und Sicherheit bieten. ZKPs ermöglichen es einer Partei, einer anderen die Wahrheit einer bestimmten Aussage zu beweisen, ohne zusätzliche Informationen preiszugeben. Die Integration dieser Technologie in Stealth-Adressen könnte Transaktionen praktisch unauffindbar machen.

Breitere Akzeptanz: Da immer mehr Plattformen die Bedeutung von Datenschutz bei digitalen Transaktionen erkennen, ist mit einer breiten Akzeptanz von Stealth-Adressen zu rechnen. Dies könnte zu einer umfassenderen Akzeptanz und Integration in verschiedene Sektoren führen, vom Finanzwesen über das Gesundheitswesen bis hin zu weiteren Bereichen.

Fallstudien und Erfolgsgeschichten

Um die Wirkung von Stealth Addresses zu veranschaulichen, betrachten wir einige bemerkenswerte Fallstudien und Erfolgsgeschichten:

Der Erfolg von Monero: Monero, eine auf Datenschutz ausgerichtete Kryptowährung, war ein Vorreiter bei der Integration von Stealth-Adressen. Durch den verbesserten Datenschutz hat Monero Nutzer gewonnen, die Wert auf Vertraulichkeit bei ihren Transaktionen legen. Dies hat zu seiner wachsenden Nutzerbasis und Akzeptanz beigetragen.

Dezentrale Börsen (DEXs): Mehrere DEXs haben Stealth-Adressen eingeführt, um die Privatsphäre ihrer Nutzer beim Handel zu schützen. Dies hat dazu beigetragen, Vertrauen bei Nutzern aufzubauen, die Bedenken haben, ihre Finanzinformationen öffentlich preiszugeben.

Spendenplattformen: Anonyme Adressen werden auf Spendenplattformen eingesetzt, um die Vertraulichkeit der Spenderidentitäten zu gewährleisten. Dies hat mehr Menschen dazu ermutigt, Anliegen zu unterstützen, bei denen Anonymität von entscheidender Bedeutung ist, wie beispielsweise Menschenrechtsorganisationen oder politische Bewegungen.

Die Rolle von Gemeinschaft und Zusammenarbeit

Der Erfolg von Stealth Addresses hängt maßgeblich von der Einbindung und Zusammenarbeit der Community ab. Open-Source-Projekte spielen eine entscheidende Rolle bei der Förderung von Innovationen und der Gewährleistung, dass diese Technologien einer breiten Nutzergruppe zugänglich sind.

Open-Source-Beiträge: Entwickler und Forscher aus aller Welt tragen zu Open-Source-Projekten bei, die Stealth Address-Technologien verbessern. Diese Zusammenarbeit führt zu kontinuierlichen Verbesserungen und der Entdeckung neuer Anwendungsfälle.

Aufklärung der Öffentlichkeit: Es ist unerlässlich, die Öffentlichkeit über die Vorteile von Stealth-Adressen aufzuklären. Durch die Sensibilisierung der Öffentlichkeit werden mehr Nutzer die Bedeutung des Datenschutzes bei digitalen Transaktionen verstehen und sich für dessen Einführung einsetzen.

Abschluss

Die Zukunft der Innovation – Das Potenzial von KI, Blockchain und Intelligenz enthüllen